Viele Daten sind für jedermann einsehbar wie ein aufgeschlagenes Buch. Um persönliche Informationen zu schützen, kann man auf Verschlüsselung zugreifen. Was es damit auf sich hat, fasst dieser Artikel zusammen.

Mit einer Verschlüsselung ändert man Dateien so ab, dass sie vor neugierigen Augen geschützt sind. Verschlüsselt man eine Nachricht, wird die Reihenfolge der Zeichen abgeändert und kann nicht mehr gelesen werden. Das Kauderwelsch übersetzt man später wieder in die echte Nachricht.

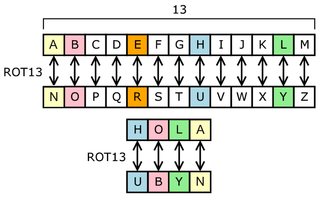

Wenige vertauschte Buchstaben reichen aus um das Alphabet durcheinander zuwerfen. (Quelle)

Wenige vertauschte Buchstaben reichen aus um das Alphabet durcheinander zuwerfen. (Quelle)

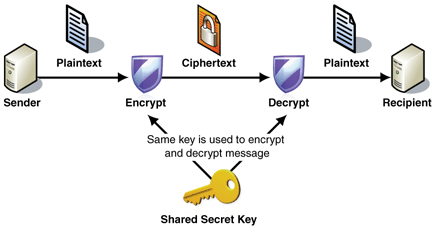

Per Entschlüsselung überträgt man eine verschlüsselte Nachricht in das Original. Dazu benötigt man ein Shared Secret. Dabei handelt es sich um ein Geheimnis, das Absender und Empfänger kennen. Auch in der Wissenschaft setzt man sich mit Verschlüsselungstechnologien auseinander. Dort nennt man das Fachgebiet Kryptographie. Versucht jemand eine verschlüsselte Nachricht zu entziffern, ohne das gemeinsame Geheimnis zu kennen, ist eine Kryptoanalyse notwendig. Das Ziel dieser Analyse: Die Verschlüsselung zu knacken. Bildlich gesprochen versucht man einen Tresor zu öffnen, für den man keinen Schlüssel hat.

Verschlüsseln ist nicht dasselbe wie verstecken

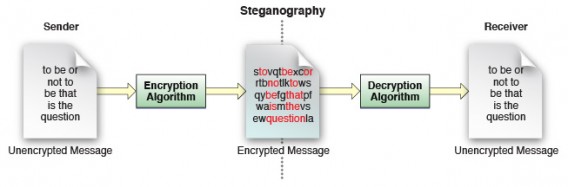

Eine Dateiverschlüsselung verändert eine Nachricht und macht sie dadurch unlesbar. Nicht zu verwechseln ist die Verschlüsselung deshalb mit der Steganographie. In der Steganographie versucht man Informationen in anderen Informationen zu verstecken.

Steganographie versteckt Nachrichten. Verschlüsselung nicht. (Quelle)

Steganographie versteckt Nachrichten. Verschlüsselung nicht. (Quelle)

Anders gesagt: Eine Verschlüsselung macht eine Nachricht unlesbar, die Steganographie versucht eine Nachricht so zu gestalten, dass niemand weiß, dass sie existiert. In der Computertechnologie versteckt man zum Beispiel Dateien in Bildern oder Videos. Programme wie Camouflage übernehmen diese Arbeit, verschlüsseln die Dateien aber nicht.

Computer und Verschlüsselung: Eine lange Beziehung

Schon die Spartaner bedienten sich der Kryptographie, um geheime Botschaften zu übermitteln. Die verwendeten Technologien waren dabei so einfach wie ein Pergamentband, das man um einen Stock wickelte. Mit Einsetzen der Industrialisierung verwendete man aufwändigere Maschinen wie die Enigma.

Schon die Spartaner nutzten Verschlüsselungstechnologien. (Quelle)

Schon die Spartaner nutzten Verschlüsselungstechnologien. (Quelle)

Erst mit dem Aufkommen der Computertechnologie verbreitete sich die Nutzung von Verschlüsselungstechnologien. Heute übernimmt Software die Aufgabe eines Kryptographen und hält Informationen geheim. In vielen Fällen werden Informationen verschlüsselt, ohne dass es der Nutzer merkt. Kryptographie wird unter anderem verwendet für:

- das Anmelden im Internet

- Wahlen über das Internet

- Zahlungen per Kreditkarte

- Speicherung vertraulicher Dokumente

In den meisten Fällen verschlüsselt eine Software Dateien oder Nachrichten automatisch. Der Nutzer muss sich lediglich sein Passwort merken. In anderen Fällen entscheidet man sich jedoch ganz bewusst für eine bestimmte Verschlüsselungstechnologie.

Verschlüsselungsmethoden

Es gibt viele verschiedene Verschlüsselungstechnologien. Die meisten angewendeten Verfahren lassen sich in drei Kategorien einteilen:

- klassische Verschlüsselung

- symmetrische Verschlüsselung mit einem geheimen Schlüssel

- asymmetrische Verschlüsselung mit einem öffentlichem Schlüssel

Die klassische Verschlüsselung tauscht Zeichen nach einem zuvor bestimmten Konzept aus. Die klassische Verschlüsselung ist damit sehr ökonomisch, jedoch gleichzeitig anfällig für Angriffe.

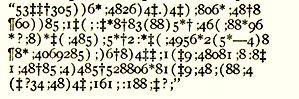

Eine geheime Nachricht wie sie im Buch Der Goldkäfer verwendet wird.

Bei der symmetrischen Verschlüsselung verwendet eine Computersoftware denselben Schlüssel zum verschlüsseln einer Nachricht und um sie später wieder zu entschlüsseln. Bis in das Jahr 1976 hinein war dies die einzige Möglichkeit, um Daten in Computerumgebungen geheim zu halten.

Die symmetrische Verschlüsselung funktioniert über ein geteiltes Geheimnis. (Quelle)

Die symmetrische Verschlüsselung funktioniert über ein geteiltes Geheimnis. (Quelle)

Gerade die Übertragung eines Schlüssels zwischen Versender und Empfänger macht die symmetrische Verschlüsselung unsicher.

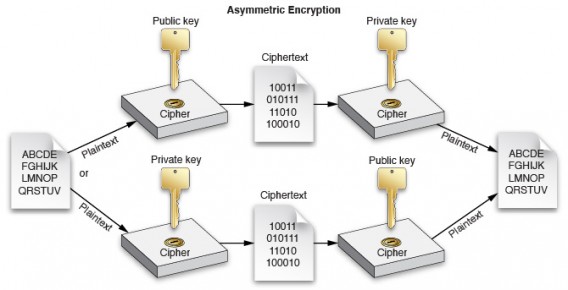

Mit der asymmetrischen Verschlüsselung wird das Sicherheitsrisiko des Shared Secret entfernt. Nachrichten kodiert die asymmetrische Verschlüsselung durch einen öffentlichen Schlüssel. Aber erst der Empfänger einer Nachricht kann diesen Schlüssel mit einem weiteren, privaten Schlüssel lesen.

Asymmetrische Verschlüsselung prüft die sichere Übermittlung doppelt. (Quelle)

Asymmetrische Verschlüsselung prüft die sichere Übermittlung doppelt. (Quelle)

Was ist ein kryptographischer Angriff?

Bei der bereits erwähnten Kryptoanalyse sucht man nach Schwachstellen in einer Verschlüsselungstechnologie. Ein kryptographischer Angriff nutzt verschiedene Technologien und diverses Wissen aus der Mathematik, Linguistik und anderen Wissenschaften. Drei Mittel benötigt jeder Angreifer: Zeit, Informationen zum angewendeten Verschlüsselungsverfahren und leistungsstarke Computer.

Eine weit verbreitete Methode um verschlüsselte Informationen zu entschlüsseln nennt sich Brute-Force. Hier spielt vor allem die Länge eines Passwortes oder Geheimnisses eine Rolle. Je mehr Zeichen die Methode erraten muss, desto länger dauert eine Attacke.

Nachteile der Verschlüsselung

Der größte Nachteil ist die Abhängigkeit von einem einzigen Passwort oder Schlüssel. Vergisst oder verliert ein Nutzer sein Passwort, kann man die Daten in der Regel nicht wieder herstellen.

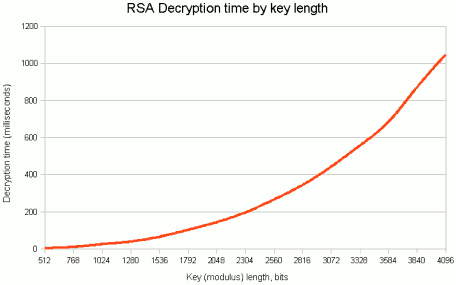

Ein weiterer Nachteil von Verschlüsselungsmethoden: Sie sind langsam, kostenintensiv und beim täglichen Arbeiten sehr unbequem.

Je länger und damit sicherer ein Schlüssel, desto mehr Zeit benötigt die Verschlüsselung. (Quelle)

Je länger und damit sicherer ein Schlüssel, desto mehr Zeit benötigt die Verschlüsselung. (Quelle)

Wie verschlüsselt man Dateien?

Wie man Daten in Windows verschlüsselt, erklären wir hier.

Bei der Verschlüsselung von Dateien muss man zudem zwischen zwei Szenarien unterscheiden: der Verschlüsselung des Datenverkehrs im Internet und der Verschlüsselung von gespeicherten Daten.

So verschlüsselt man den Datenverkehr

- HotSpot Shield ist ein VPN-Tunnel, mit dem man die Übertragung von Dateien in öffentlichen WLAN-Netzwerken absichert

- BoxCryptor verschlüsselt Dropbox-Dateien

- PGP verschlüsselt E-Mails

So verschlüsselt man Dateien auf der Festplatte

- TrueCrypt erstellt virtuelle, verschlüsselte Laufwerke zum Speichern von Dateien. Ein Tutorial zu Truecrypt haben wir hier veröffentlicht.

- FreeOTFE ist eine gute Alternative zu TrueCrypt

- AxCrypt ist eine Verschlüsselungslösung für Windows

- SSE verschlüsselt Dateien auf Android-Smartphones

Mehr zum Thema Netz-Sicherheit und Privatsphäre:

HTTPS Everywhere: Verschlüsselt surfen mit Firefox, Chrome und Internet Explorer

Anonym surfen: So funktioniert der Tor-Browser

Anonym Surfen: Tor, JonDo, VPN und Web-Proxies im Vergleich

Sicher surfen: So nutzen Sie den privaten Modus von IE, Firefox, Chrome und Opera

Alternativen zu Google: So suchen Sie anonym und sicher

So verschlüsseln Sie Ihre Daten mit Windows-Bordmitteln

Truecrypt: So veschlüsseln Sie das komplette Windows-System